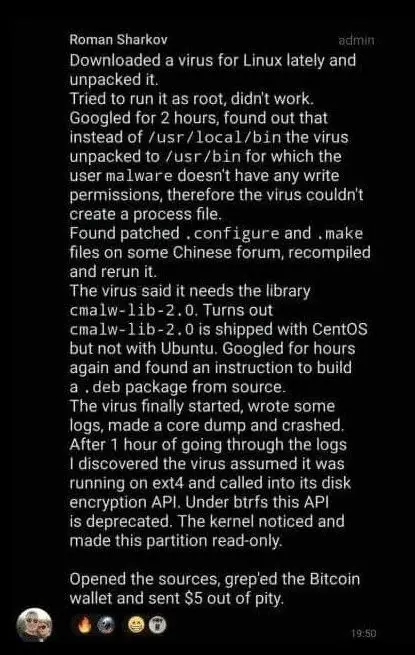

最近下载了一个Linux的病毒,把它解包了。

尝试用root身份运行,发现啥也没有。

Google了俩小时,发现这病毒没解包到 /usr/local/bin 而是解压到了 malware 用户没有写入权限的 /usr/bin,于是病毒创建不了进程文件。

从某个中文论坛里找到了修改过的 .configure 和 .make 文件,重新编译重新运行了一下。

病毒说它需要 cmalw-lib-2.0,结果发现这玩意是 CentOS 里的,Ubuntu 里没有。Google 了好几个小时找到了从源码构建 .deb 包的方法。

这病毒总算开始跑了,然后打出来几行日志,吐了个 core dump 就 crash 了。翻了一个小时日志发现这病毒假定自己跑在 ext4 文件系统上然后调用了 ext4 的加密 API。但是在 btrfs 里这个 API 已经弃用了,内核发现了这个问题然后把这个分区变成只读的了。

打开源文件,grep 搜索出病毒里的 BTC 钱包地址然后出于同情给它打了 $5。

哈哈虽然现在linux病毒也多,但是这个也太搞笑了 via